Podkreślam, że tekst ma charakter edukacyjny. Podobieństwo haseł jest przypadkowe i niezamierzone, a celem jest uświadomienie istnienia zagrożenia bezpieczeństwa dostępu do waszych sieci bezprzewodowych.

Parę dni temu, kiedy rozpoczął się okres sesji, oczekiwałem na wyniki egzaminu od wykładowcy. Tak się trafiło, że w godzinie, kiedy miał nadejść długo oczekiwany e-mail z wynikami, byłem u znajomego, a pech chciał, że kończył mi się pakiet internetu w telefonie. Zapytałem się znajomego czy poda mi hasło do swojej sieci WiFi. Dostałem wymijającą odpowiedź – „Zgaduj”. Trochę zmieszany, włączyłem dane komórkowe w swoim telefonie i sprawdziłem skrzynkę, a wiadomości e-mail nie było. Sekundę później, wpadła mi do głowy myśl – „Przecież on ma internet w UPC”. Przypomniało mi się pewne narzędzie, o którym słyszałem jakiś rok temu. „A zgadnę!” – powiedziałem i zabrałem się do działania. Co to za narzędzie i do czego służy?

Prosta aplikacja dostępna na Google Play, której nie miałem okazji wcześniej przetestować. Generator kluczy do dużej ilości routerów np. marki Thomson i paru innych, z których korzysta renomowana firma UPC.

Problem generowania domyślnych haseł dostępowych dla routerów klientów UPC, poprzez klucz, jakim jest adres MAC, uwidocznił się za sprawą czeskiej grupy hakerów yolosec. Mniej więcej rok temu, udało im się w pełni odtworzyć algorytm generujący domyślną nazwę sieci i hasło, co pozwalało bez przeszkód włamać się do sieci, w której pozostały one domyślne. Wtedy przeszedłem obok tego newsa w sumie obojętnie, gdyż nie mieszkam w bloku, a w sąsiedztwie nie było widać sieci o przedrostkach UPC, aby sprawdzić, jak to ma się do rzeczywistości. Oczywiście, sprawa została rozwiązana w nowszych routerach i instalatorzy nie popełniają już tego błędu, ale przecież „stare” zeszłoroczne i starsze routery nadal pracują.

Całe wydarzenie działo się w bloku, pewnie 100 rodzin w promieniu 100 metrów… włączyłem tylko aplikację.

Aplikacja znalazła 2 routery, których adresy MAC mogą wskazywać, że dany sprzęt jest w puli tych, których hasło było generowane według znanego już klucza. Klikam, na ten z mocniejszym sygnałem i aplikacja generuje hasła.

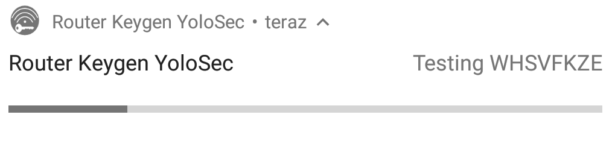

Program znajduje sporą ilość kluczy, które możliwe, że będą pasować, następnie testuje każdy z nich po kolei.

Trwa to chwilę, powiedzmy 5 sekund na każdy klucz.

I nagle pokazuje poprawne hasło i automatycznie łączy z daną siecią WiFi.

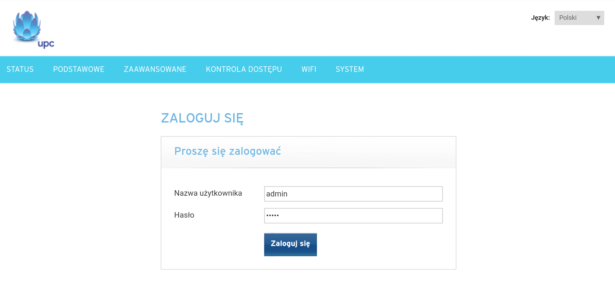

Dostałem się! Internet jest mój… a jakby pójść o krok dalej? 192.168.0.1…

Hmm… pomyślę. Nazwa użytkownika „admin”, hasło „password” – nie działa. Login „admin”, a w haśle pusto – też nie działa. No to admin, admin…

Przeszło.

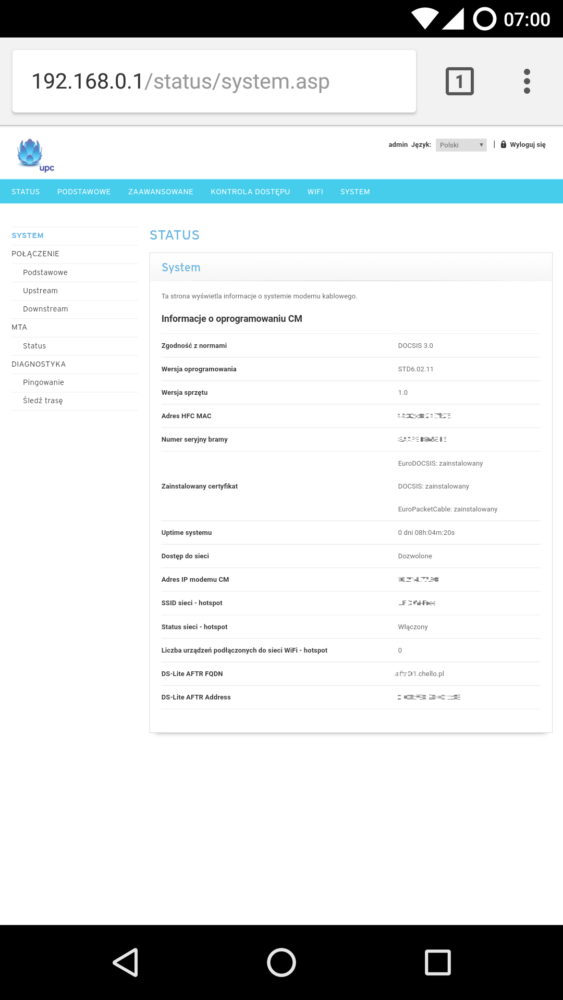

W niecałe 5 minut uzyskałem dostęp do „panelu administratora” sieci z poziomu telefonu. Dzięki takiemu dostępowi osoba o nieco mniej pokojowych zamiarach może praktycznie wszystko, począwszy od zmiany ustawień, poprzez podsłuchiwanie ruchu w takiej sieci po wstrzykiwanie złośliwego kodu do niezabezpieczonych podłączonych do niej urządzeń… warto przypomnieć, że istnieje masa luk w zabezpieczeniach sprzętów, które mamy cały czas podłączone do sieci WiFi np. telefony. Zagrożenie jest naprawdę realne, i tylko przez to, że hasła były domyślne.

Oczywiście, od razu poinformowałem o tym fakcie znajomego, który praktycznie od razu zmienił hasło do swojej sieci WiFi. Niestety, nie chciał już się nim ze mną podzielić, z obawy przed moją dalszą „zabawą w hakera”.

Morał jest prosty i niektórym znany – zmieniajcie hasła domyślne, a problem będzie częściowo zażegnany.

Warto dodać, że klucze domyślne są przeważnie uznawane za silne, są to zbiory losowych liczb i liter, jednak domyślne hasła to hasła, które „ktoś” już zna, czy to maszyna je generująca czy instalator montujący router. Co jak co ale nie ma to, jak własne, silne hasło – pamiętajcie o tym.

Autor: Michał Kotfas

![[PODCAST] Mój Starlink padł, World Press Photo – zdjęcie które mnie zniszczyło czy AI powie Ci jakim kierowcą jestes – podsumowanie tygodnia](https://alfred.dailyweb.pl/wp-content/uploads/2021/02/logo-thegrengolada-1-300x250.jpg)