Phishing, to cyberprzestępstwo polegające na podszywaniu się pod znany podmiot celem uzyskania od nieświadomej ofiary danych, takich jak: loginy, hasła, numery kont bankowych. Jedną z najczęściej atakowanych branż jest e-commerce. Bez względu, czy prowadzisz swój sklep na WooCommerce, PrestaShop czy SaaS – phishing może narazić Twoich Klientów na niebezpieczeństwo, a Twoją markę na kryzys.

Czym jest phishing i jak się przed nim bronić?

Ten artykuł powstał z myślą o:

- właścicielach sklepów internetowych, chcących zapewniać klientom najwyższe standardy bezpieczeństwa;

- osobach związanych z e-commerce, chcących lepiej zrozumieć specyfikę ataków phishingowych;

- klientach sklepów internetowych, którzy chcą być bezpieczniejsi podczas zakupów w sieci.

Phishing – co to jest?

Wyobraź sobie, że do Twojej skrzynki mailowej wpada taka wiadomość od znanej Ci dobrze firmy.

- Twoja paczka jest w drodze, kliknij, aby sprawdzić….

- Twoje konto wymaga sprawdzenia danych, zaloguj się i sprawdź…

- Zaktualizuj adres e-mail, klikając w poniższy link, aby zachować dostęp do konta…

Na pierwszy rzut oka wiadomość nie wzbudza Twojej podejrzliwości. Prawda?

Na pierwszy rzut oka… ponieważ tutaj ważne są szczegóły. Phishing polega na tym, że oszust podszywa się pod jakąś znaną firmę, dzięki czemu może ukraść Twoje dane. Wykorzystuje detale

i Twoją więź z marką. Preparuje wiadomość albo stronę internetową, która łudząco przypomina tą prawdziwą.

Na pewno słyszałeś o sytuacji wyłudzania danych, a może jako właściciel sklepu bądź Klient sam miałeś z nią doczynienia. Każdego roku, straty związane z cyberprzestępczością mają rosnąć 15%, przekraczając tym samym próg 10 bilionów dolarów, już w 2025 roku.[1]

E-commerce jedną z najczęściej atakowanych branż

Wydawać by Ci się mogło, że sytuacja dotyczy w szczególności bankowości elektronicznej, że jest to łakomy kąsek dla cyberprzestępców. Tak to prawda, bankowość elektroniczna jest narażona na niebezpieczeństwo, ale nie tylko. Według badań przeprowadzonych przez PhishLabs do branż, które najczęściej padają ofiarami ataków phishingowych obok finansów zaliczamy: social media, usługi chmurowe, e-commerce oraz telekomunikację.[3]

Właściciele e-commerce zdają sobie sprawę z faktu, że z momentem, kiedy Klienci tracą zaufanie do ich marki – to tracą też ich samych.

Atak phishingowy – cel

Celem ataku phishingowego jest nakłonienie ofiary na dobrowolne wykonanie określonej czynności. Jakich? Zbadał to Urząd Ochrony Danych Osobowych: wezwanie do kliknięcia w przesłany link (50%), otworzenie podejrzanego załącznika (45%) oraz wykonanie podejrzanej płatności lub przelewu (28%). [4]

Typy ataków phishingowych

Atak phishingowy może być skierowany na konkretną osobę, grupę osób bądź instytucję. Wspólnym mianownikiem tych działań jest zdobycie naszego zaufania i skłonienie do wykonania danej czynności. W ten sposób przestępca przejmuje nasze dane. Ze względu na kanał, w którym dochodzi do próby przejęcia danych wyróżniamy:

Smishing

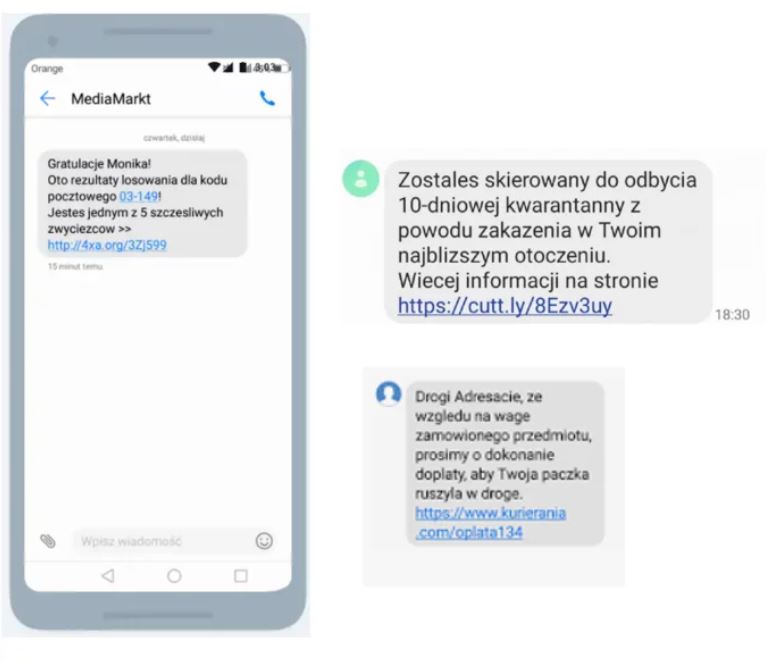

Jednym z typów phishingu jest smishing, wykorzystujący do przeprowadzenia ataku krótkie wiadomości sms. SMS + phishing = SMISHING.

Badania Gartnera pokazują, że ten kanał komunikacji jest niezwykle skuteczny. 98% osób odczytuje wiadomości tekstowe, co więcej, blisko połowa z nich (45%) doczekuje się odpowiedzi.[5]

Jak to działa? Dostajemy krótką wiadomość tekstową, w której przestępca podszywa się pod dany podmiot – może to być np. nasza sieć komórkowa, firma kurierska czy sklep internetowy, w którym dokonujemy zakupów. Taka informacja ma na celu nakłonienie odbiorcy do podjęcia określonej czynności. Przedstawiany jest problem, który wymaga szybkiej ingerencji. Może to być prośba uiszczenia opłaty, zalogowania się do swojego panelu klienta. Klikając w link, użytkownik przenoszony jest na podrobioną witrynę. Przestępca w ten sposób przejmuje dane osobowe ofiary, takie jak login, pesel czy numer konta bankowego.

Vishing

Wyłudzanie danych, ale za pośrednictwem rozmowy głosowej, to kolejny z wariantów phishingu. Przestępca dzwoni do nas, przedstawia się jako operator sieci komórkowej, pracownik banku czy kurier, który ma dostarczyć przesyłkę. Chce zdobyć nasze zaufanie, a scenariusz rozmowy jest skrupulatnie dopasowywany do sytuacji. Może to być np. informacja, że nasza przesyłka została umieszczona w paczkomacie, ale omyłkowo włożona do innej skrytki niż tej, podanej w wiadomości sms. Rozmówca prosi o kliknięcie w link, który do nas prześle. Argumentuje to chęcią przekierowania paczki przez system do właściwej skrytki. Co istotne, często w takiej sytuacji wykorzystywany jest spoofing, czyli technika dzięki której przestępca podszywa się pod rzeczywisty numer osoby czy instytucji, z którą nie ma nic wspólnego.

E-mail phishing

Najpopularniejszym typem ataku phishingowego jest wykorzystanie e-maila.

Jak rozpoznać phishing?

Phishing bazuje na emocjach. Oszuści wykorzystują zaufanie, która obdarzamy daną markę czy instytucję. Jego celem jest nakłonienie, nieświadomego zagrożenia, użytkownika do przekazania danych wrażliwych, takich jak: numer karty kredytowej, numer pesel czy loginów i haseł. Weźmy pod uwagę wiadomości wysyłane do nas via e-mail bądź smsem. Na co zwrócić uwagę? Co powinno nas zaniepokoić?

Dostajesz wiadomość na swoją skrzynkę pocztową. W pierwszej chwili, może się ona wydać łudząco podobna do tej, którą w rzeczywistości dostajesz od danej firmy. Kolory marki, layout szablonu. Czasami jednak możesz zauważyć, że coś jest z tą wiadomością nie tak. Zwróciłeś uwagę na adresata e-maila. Pomimo, że w polu nadawcy widnieje ta sama nazwa firmy, która w rzeczywistości, to jednak niepokoi Cię domena, z której została ona wysłana. Jest długa, zawiera “dziwne” znaki i cyfry. Jeżeli wtedy zapala Ci się czerwona lampka to bardzo dobrze! Czytasz treść, a w niej cyberprzestępca nakłania do wykonania określonej czynności, która wymaga kliknięcia w link. Tak właśnie może wyglądać atak phishingowy.

Chcę Ci pokazać prawdziwą sytuację, która dotknęła naszą markę. Na początku roku, mierzyliśmy się ze zmasowanym atakiem wymierzonym w naszych Klientow. Jak wyglądała sytuacja? Otóż atakujący próbował podszyć się pod nas i wywołać przekonanie, że konto ofiary zostanie zablokowane. Chyba, że potwierdzi swoje dane logowania, klikając w link. Poniżej wiadomość, którą dostali nasi Klienci.

Cała sytuacja została wykryta na początkowym etapie, podjęliśmy szybkie działania informacyjne, które pozwoliły przestrzec Klientów i zapobiegnąć jego skutkom.

Nadawca

Na samym początku, zwróć uwagę na nazwę adresu domeny, z której dostajesz wiadomość. W polu nadawcy zweryfikuj adres e-mail. Sama nazwa adresata, nie musi wzbudzić Twojej czujności, może być zbieżna z marką, którą dobrze znasz. W ten sposób oszuści chcą zdobyć nasze zaufanie. Natomiast adres, z którego wiadomość przyszła na nasza skrzynkę jest już indywidualny dla atakującego i nie ma nic wspólnego z domeną podmiotu, za który się podaje.

Czerwona lampka w Twojej głowie powinna się zapalić, gdy zobaczysz adres, z którego nigdy wcześniej nie otrzymywałeś wiadomości. Często opatrzony przypadkowym ciągiem znaków – w niczym nie przypominający ten dobrze nam znany.

Zwrot do odbiorcy

Styl komunikacji danej marki, to kolejny aspekt po którym możesz ocenić wiarygodność wiadomości

i tym samym ocenić ryzyko ataku phishingowego. Zwróć uwagę na zwrot zaczynający e-mail. Jeżeli nagle dostajesz wiadomość, w stylu bardzo oficjalnym, a na początku widzisz “Szanowny Panie/ Szanowna Pani”, podczas gdy zawsze był to mniej oficjalny język, to wyraźny symptom, że coś jest nie tak.

Język komunikacji

Możesz być pewien, że wiadomość, którą wysyła do Ciebie dany podmiot – sklep, operator sieci komórkowej i każdy inny jest kilkukrotnie sprawdzany zanim trafi do odbiorcy. Oczywiście, literówka może zdarzyć się każdemu, ale gdy zobaczysz już ich kilka, błędy stylistyczne czy kolokwializmy, to znak, że wiadomość nie jest wiarygodna. Często może to wynikać z sytuacji, że taka treść została przetłumaczona z innego języka, jednocześnie spreparowana w ten sposób, aby ominąć działanie filtrów antyspamowych.

Wezwanie do działania

W mailu jesteś proszony o to, aby zalogować się do swojego konta, albo otworzyć załącznik. Dodatkowo czujesz presję czasu. “Zrób to, aby odzyskać dostęp do konta.” To tylko namiastka wezwań, które stosują cyberprzestępcy. W ten sposób dobrowolnie wykonujemy daną czynność, a to już prosta droga do kradzieży naszej tożsamości.

Jak uchronić sklep przed phishingiem?

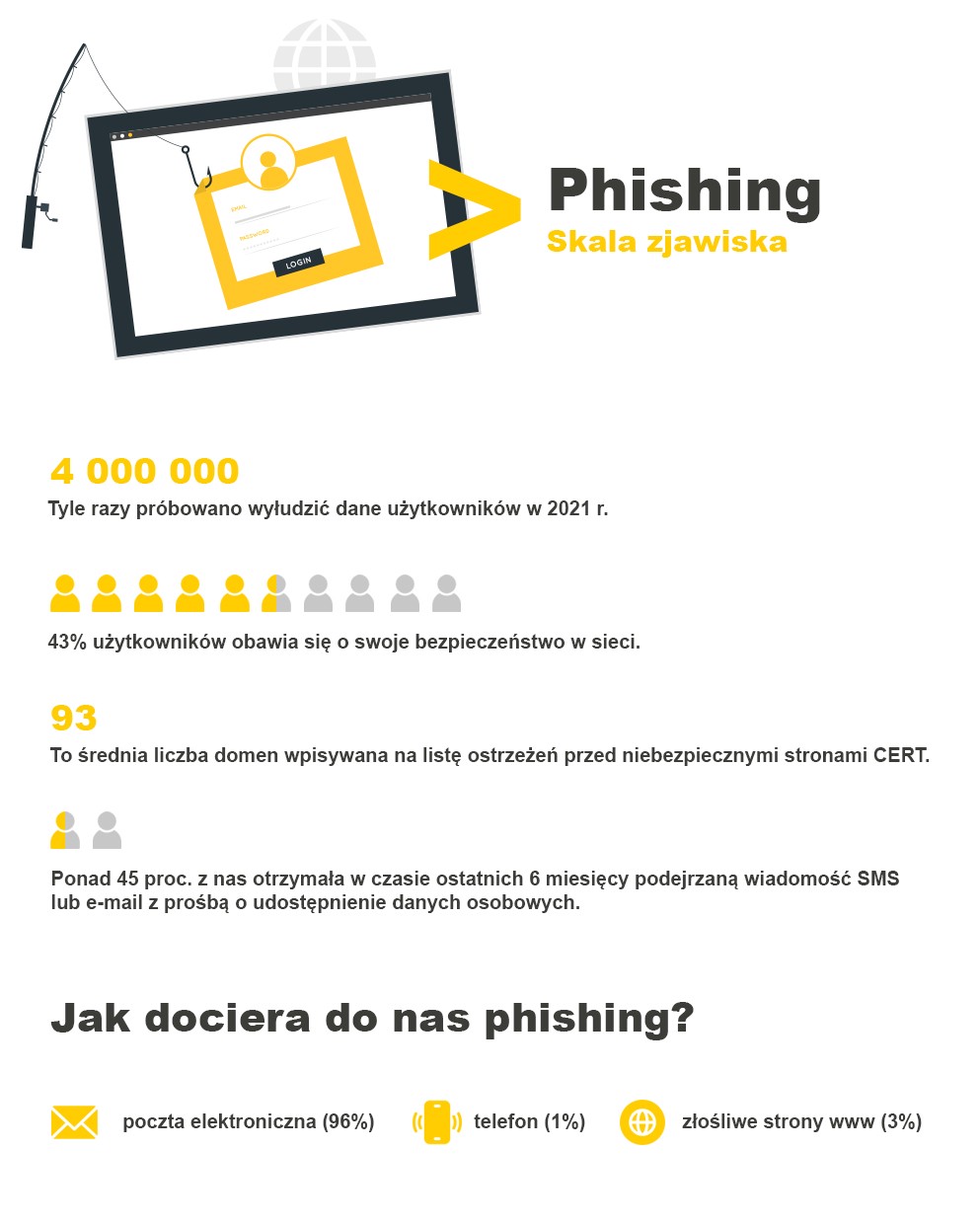

Tylko w ubiegłym roku, zanotowano ponad 4 miliony prób wyłudzenia danych.[6] Jednocześnie co drugi z nas, obawia się o swoje bezpieczeństwo w sieci. [7] Kwestię bezpieczeństwa powinniśmy rozpatrywać zarówno z punktu indywidualnego – jak uchronić się przed tym zjawiskiem, a także z perspektywy ochrony sklepów – jak zapewnić bezpieczeństwo naszym Klientom. Zobacz kilka praktyk wzmacniających bezpieczeństwo Twojego sklepu, a tym samym Klientów.

Zabezpiecz domenę internetową

Jedna odmienna litera w nazwie domeny sklepu może być niezauważona przez użytkownika. Ten fakt wykorzystywany jest w przeprowadzaniu ataków. Rejestrowana jest domena, w której jedna z liter jest zamieniana na inną. Atakujący wysyła wiadomość, gdzie nazwa domeny jest łudząco podobna do tej prawdziwej domeny firmy, która padła ofiarą ataku. To tak zwany atak homograficzny, który wykorzystuje podobieństwo znaków alfabetu.

Z taką sytuacją mierzył się mbank. Dopracowany do perfekcji atak bazował zaledwie na jednej odmiennej literze. Layout banku, zachowane kolory. Atakujący perfekcyjnie przygotowali kopię tej prawdziwej strony. Jednak domena banku była nie tą, za którą owa pretendowała. Litera “a” w nazwie domeny została zastąpiona literą przypominającą tę prawdziwą, ale pochodzącą z innego alfabetu.

Co mogę zrobić?

Podczas rejestracji domeny sklepu, warto już na wstępie zabezpieczyć nazwy domenowe, które są podobne do tej Twojej. Rejestrując nazwy z odmiennym rozszerzeniem, a także wykorzystując fakt sąsiednich liter (literówki, które mogą popełnić Twoi Klienci), eliminujesz ryzyko wykorzystania domeny w phishingu

Zadbaj o certyfikat SSL

Certyfikat SSL, czyli szyfrowane połączenie pomiędzy użytkownikiem, a przeglądarką stał się wymogiem dla właścicieli stron internetowych. Chrome od 2018 roku te strony, które nie go nie mają, jako niebezpieczne. Ale czy zwracasz uwagę na poziom walidacji certyfikatu SSL?

Sama obecność SSL nie daje gwarancji, że nasza strona nie zostanie zaatakowana. Jest to tylko potwierdzenie, że dane nie zostaną zmienione w drodze między przeglądarką, a serwerem. Coraz więcej fałszywych stron posługuje się SSL. Ma to uśpić czujność ofiary. Wpisane przez użytkownika dane nie będą zmieniane, ale za to trafią wprost do miejsca, gdzie “chce” niczego nieświadomy użytkownik.

Wybierz certyfikat o rozszerzonej walidacji EV

Certyfikaty SSL różnią się między sobą ze względu na walidację. Występują także w wersji płatnej

i bezpłatnej. Wybierając certyfikat o rozszerzonej walidacji EV potwierdzasz swoją tożsamość. W przeciwieństwie do certyfikatu DV (Domain Validation), który wskazuje wyłącznie, czy pod daną domeną znajduję się rzeczywiście ta strona, certyfikat EV (Extend Validation), informuje, kto jest właścicielem danej domeny. Potwierdza on tożsamość Twojej firmy/sklepu.

Włącz dwuskładnikową autentykację

Kolejnym z elementów, o które powinieneś zadbać, tak jako sklep – dając taką możliwość, jak i klient – korzystając z rozwiązania jest dwuskładnikowa autentykacja, inaczej weryfikacja dwuetapowa (2FA). To usługa rozszerzająca bezpieczeństwo wykorzystywana w bankowości elektronicznej, mediach społecznościowych, czy w usługach telekomunikacyjnych. Zanim przejdziesz do panelu/konta społecznościowego jesteś proszony o potwierdzenie swojej tożsamości.

Postaw na edukację

Phishing to próba kradzieży tożsamości. W przypadku e-commerce, gdzie dokonujemy płatności, pozostawiamy swoje dane, ważne jest zapobieganie niepożądanym sytuacjom. Dlatego warto postawiać na edukację swoich pracowników i klientów. Lepiej zapobiegać, niż leczyć, prawda? Program powinien objąć wszystkich pracowników, którzy na co dzień pracują z klientami, mają dostęp do firmowych zasobów. Działania zwiększające świadomość Twoich pracowników, pozwolą lepiej reagować na nieprzewidziane sytuacje.

Mam nadzieję, że aspekty, które omówiliśmy powyżej pomogą lepiej Ci zrozumieć specyfikę ataków phishingowych i podjąć działania wzmacniające bezpieczeństwo Twoich użytkowników.

Źródło:

[1] Raport PhisLabs Q1 2021

[2] CERT

[3] PhisLabs

[4] Urząd Ochrony Danych Osobowych

[5] Gartner. The Future of sales Follow-Ups: Text Messages

[6] CERT

[7] Raport Krajowego Rejestru Długów i serwisu Chroń Pesel

[8] Raport F5 Labs

Artykuł sponsorowany, dostarczony przez zewnętrznego partnera.

![DailyWeb testuje: [WYWIAD] Które języki tłumaczy się najtrudniej? O AI, pięknych urządzeniach, projektowaniu produktów dla seniorów i młodych – rozmawiamy z Kamilem Cupiałem z VASCO](https://alfred.dailyweb.pl/wp-content/uploads/2022/01/wywiad-1-300x250.png)