Phishing w e-commerce. Co musisz wiedzieć?

Phishing w e-commerce. Co musisz wiedzieć?

Phishing w e-commerce. Co musisz wiedzieć?

Z tego tekstu dowiesz się:

- Czym jest phishing w e-commerce?

- Jakie formy przybiera to zjawisko?

- Co zrobić aby zabezpieczyć siebie, swoich klientów i swój biznes?

Phishing. Co to jest?

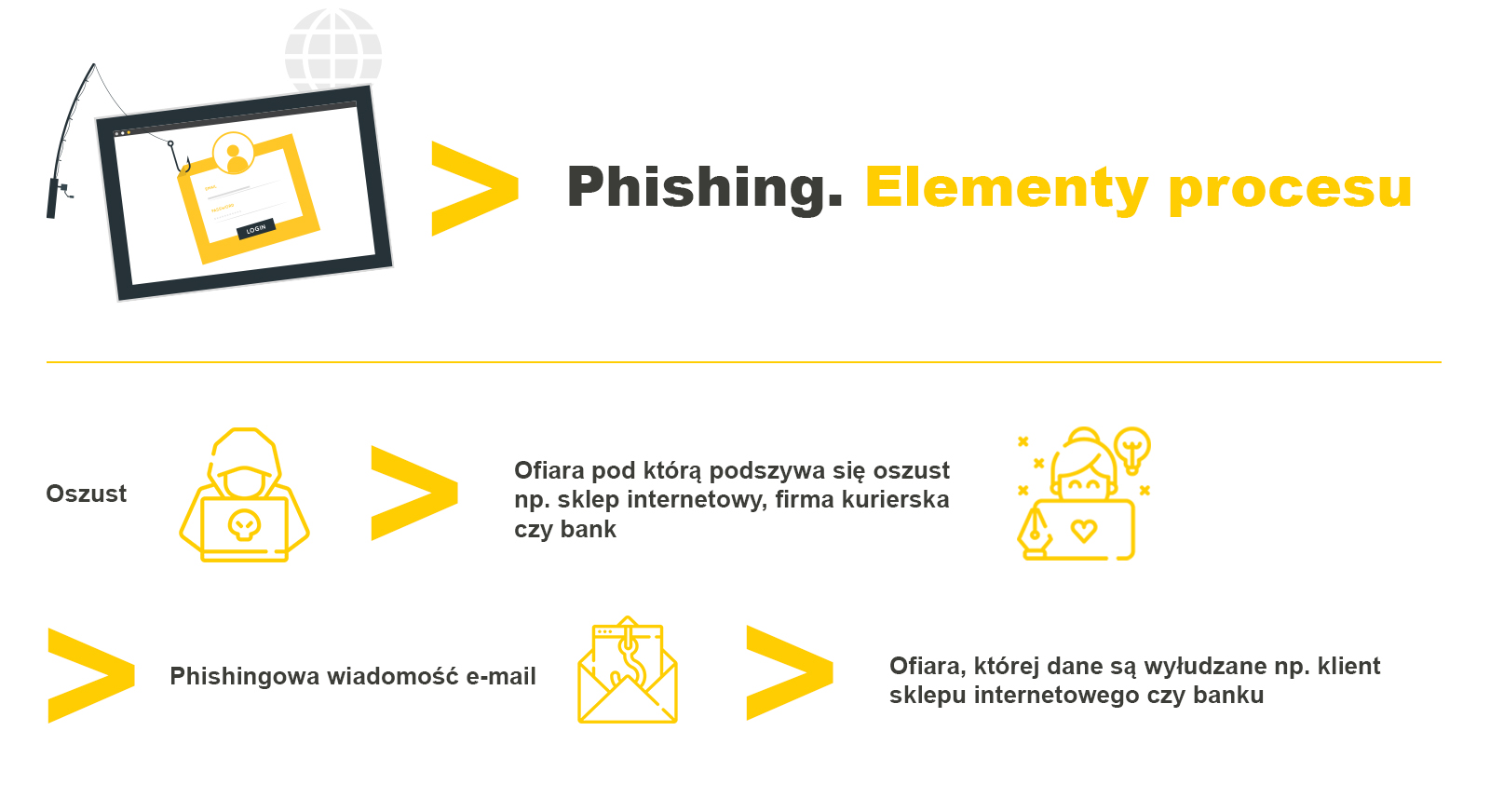

Phishing to rodzaj cyberataku, podczas którego cyberprzestępca podszywa się pod zaufane źródło, by od nieświadomego i niczego nie podejrzewającego użytkownika wyłudzić poufne dane. Cyberprzestępca może udawać nasz bank, firmę kurierską z której zawsze korzystamy, serwis społecznościowy, naszą firmę hostingową, czy dostawcę usługi internetowej, której jesteśmy subskrybentem.

Atakujący dokonując phishingu wysyła np. fałszywą wiadomość e-mail, przekierowując nas na spreparowaną przez siebie stronę internetową, która na pierwszy rzut oka nie wzbudza naszej czujności, bo wygląda niemal identycznie jak znana nam domena dostawcy czy sklepu, z którego korzystamy. Ale i tu, jak w wielu życiowych przypadkach, diabeł tkwi w szczegółach, bo np. w adresie domeny zastąpiono jedną literę lub użyto znaków z innego języka, w pierwszej chwili bardzo trudnych do rozróżnienia i wyłapania. Finalnie fałszywa strona internetowa wygląda jak oryginalna, właśnie po to, by niczego nie świadomy użytkownik wykonał pożądaną przez oszustów akcję. Może być nią kliknięcie w link, zalogowanie się do panelu czy zapis na newsletter, gdyż zazwyczaj celem takich działań jest pozyskanie danych logowania. Ofiara poproszona o to w poleceniu wpisuje swój login i hasło, pewna, że podaje je właściwemu podmiotowi, ale w rzeczywistości dane trafiają do bazy danych atakującego.

Jako dostawca narzędzi CPaaS do masowej komunikacji elektronicznej, obecnie obserwujemy niezwykle rozbudowaną skalę zjawiska phishingu, która stale ewoluuje wraz z postępem komunikacji i technologii. Ataki phishingowe stanowią poważne zagrożenie dla bezpieczeństwa cyfrowego, a ich skutki mogą być bardzo poważne zarówno dla osób fizycznych, jak i dla przedsiębiorstw. Oszuści tworzą iluzję autentyczności, wykorzystując dokładne kopie znanych witryn czy wiarygodne informacje, aby przekonać użytkowników do podjęcia niepożądanych działań. Współczesne narzędzia komunikacyjne, takie jak e-maile, komunikatory, media społecznościowe czy wiadomości SMS, stwarzają idealne warunki do przeprowadzania takich ataków na szeroką skalę. W Vercom z myślą o reagowaniu na potencjalne zagrożenia stworzyliśmy pierwszy w kraju system ochrony komunikacji SMS, działający jako Anty-spam i Anty- System. Nasze algorytmy codziennie powstrzymują od kilkuset do nawet kilku tysięcy prób podszycia się i wyłudzenia informacji tylko na polskim rynku. Zapobieganie phishingowi jest niezwykle istotne dla ochrony naszej prywatności i bezpieczeństwa online. Podejmowanie działań zapobiegawczych może pomóc w minimalizacji ryzyka padnięcia ofiarą ataku, należy jednak pamiętać że żadna metoda nie jest w 100% skuteczna, ale podejmowanie działań zapobiegawczych znacznie zwiększa nasze bezpieczeństwo online. Bądźmy czujni i odpowiedzialni wobec naszej cyfrowej tożsamości, aby uniknąć nieprzyjemnych konsekwencji związanych z phishingiem. Ochrona przed nim wymaga podejmowania działań zapobiegawczych na różnych poziomach, współpraca i wymiana informacji o zagrożeniach między firmami, organizacjami i ekspertami stanowi ważny czynnik w walce z phishingiem. Dzięki temu można szybko identyfikować nowe metody ataku i dostarczać aktualne środki ochronne. – mówi Marika Rybarczyk, Dział Bezpieczeństwa Informacji VERCOM S.A.

Jaki jest cel phishingu?

Phishing jest przeprowadzany z różnych powodów, zazwyczaj mających na celu uzyskanie nieautoryzowanego dostępu do poufnych informacji o użytkowniku lub osiągnięcie korzyści finansowych. Możemy wyróżnić najczęściej pojawiające się scenariusze:

- Kradzież tożsamości

Tu celem ataku phishingowego jest pozyskanie poufnych informacji od ofiary. Mogą to być hasła, dane logowania, numery kart kredytowych czy kont bankowych, adresy zamieszkania itp. Zdobyte dane mogą być następnie wykorzystane do kradzieży tożsamości, oszustw finansowych lub innych nielegalnych działań.

- Dostęp do konta i danych wrażliwych

Ataki phishingowe mogą być ukierunkowane na firmy i organizacje. Wtedy celem jest zwykle uzyskanie dostępu do wrażliwych danych firmowych, takich jak informacje o użytkownikach, dane finansowe, dane logowania do systemów itp. Mając te informacje przestępcy mogą wykorzystać je w celu oszustwa, szantażu czy nawet sprzedaży na czarnym rynku. - Korzyści finansowe

Nikogo zapewne nie zdziwi, że celem części ataków jest chęć odniesienia korzyści materialnych. Phishingowcy podszywając się pod dobrze znane i zaufane firmy próbują uzyskać od użytkowników dane płatnicze lub przekonać ich do dokonania płatności za fałszywe produkty lub usługi. Mogą również wykorzystać poufne informacje, takie jak numery kart kredytowych, do przeprowadzania nieuprawnionych transakcji. - Szerzenie złośliwych treści

Warto również wspomnieć o tym, że phishingowcy mogą wykorzystać skradzione konta lub pozyskane listy adresowe do wysyłania spamu, rozsyłania złośliwych linków lub kampanii phishingowych. Celem ataku może być dalsze rozprzestrzenianie się oszustw phishingowych lub promowanie innych szkodliwych działań.

Typy phishingu

Najczęściej stosowaną techniką oszustów jest przeprowadzania ataku za pomocą poczty e-mail. Z badań wynika, że aż 94% tego typu ataków jest przeprowadzana przy pomocy skrzynki mailowej.[1] Zatrzymajmy się w tym miejscu. Spójrzmy na mapę zagrożeń jakie czyhają na nas w tym kanale komunikacji.

E-mail phishing

Podczas ataku phishingowego przeprowadzanego za pośrednictwem poczty e-mail oszust podszywając się pod znany nam podmiot, prosi o wykonanie określonej czynności. Tego typu wiadomości zawierają zazwyczaj linki prowadzące do fałszywych stron logowania, na których ofiary są proszone o podanie swoich danych uwierzytelniających.

Z takim zjawiskiem mierzył się choćby serwis olx. Zwłaszcza w trakcie pandemii, odnotowywano nasilenie tych działań. Podszywając się pod kupującego, oszuści wykazując zainteresowanie wystawionym na aukcji produktem nawiązywali kontakt ze sprzedawcą, prosząc w wiadomości o podanie adres e-mailowego. W tym celu posługiwali się również komunikatorem WhatsApp. Następnie informowali o tym, że dokonali transakcji. Wysyłali link, prosząc o jego kliknięcie i zaakceptowanie płatności. Ofiara podając numer karty płatniczej, a także 3 cyfrowy kod CVV straciła pieniądze. Oszuści uzyskali dostęp do rachunku bankowego ofiary, pobierając z niego pieniądze. Strony, jakimi posługiwali się były łudząco podobne do tych prawdziwych. Dotyczyło to również przesyłanych dokumentów. Dlatego też tak wiele osób dało się nabrać.

Spear phishing

To ukierunkowana forma ataku, podczas którego oszuści personalizują próby wyłudzenia danych w odniesieniu do konkretnych osób lub grup osób. Przeprowadzenie go wymaga precyzyjnego przygotowania – by w ogóle mógł się on powieść. Oszuści muszą wcześniej uzyskać informacje o swojej ofierze, bo to na ich podstawie tworzą spersonalizowane, przekonywujące wiadomości, wyglądające jak te, które ofiara otrzymuje z zaufanych źródeł, jak np. kolega z pracy, klient czy przełożony.

Zatem mówiąc o spear phishingu, mówimy o bardziej wyrafinowanej pod względem planowania i realizacji metodzie, i niestety jednocześnie bardzo skutecznej. Ofiara jest przekonana, że otrzymana przez nią wiadomość pochodzi od zaufanej osoby czy instytucji, dlatego może być bardziej skłonna aby podjąć działania zgodne z oczekiwaniami oszustów. Z taką sytuacją mierzyło się Sony Pictures, kiedy oszuści podszywając się pod firmę Apple chcieli wyłudzić dane logowania do kont Apple ID – aby uśpić czujność pracowników Sony Pictures przedstawiali się jako pracownicy wysokiego szczebla w Apple. Byli na tyle skuteczni, że udało im się wykraść jakieś 100 TB danych.

Whaling phishing

Tym mianem określamy dość wyrafinowany atak skierowany do konkretnej grupy społecznej. Jego ofiarą padają zwykle pracownicy wyższego szczebla – oszuści podszywają się pod nich i wykorzystując rangę i zaufanie pracowników, wysyłają fałszywe wiadomości e-mail do podwładnych. Celem takiej wiadomości jest skłonienie pracowników do podjęcia określonych działań, których wykonanie może doprowadzić do utraty danych finansowych i/ lub innych danych wrażliwych.

Z taką sytuacją zmierzył się największy na świecie producent zabawek, firma Mattel. W tym przypadku pewna chińska grupa przestępcza wykazała się naprawdę ogromną skrupulatnością w przygotowaniu ataku. Po przestudiowaniu wewnętrznych procedur Mattel (a było to możliwe dzięki dostępowi do korporacyjnej sieci komputerowej) przestępcy poznali plany i aktualne decyzje biznesowe dyrektorów najwyższego szczebla. Obserwując poczynania firmy i znając plan rozwoju, zaatakowali w momencie zmian personalnych w kadrze dyrektorskiej. Przestępcy w imieniu nowego CEO napisali maila do jednego z pracujących w Mattel dyrektorów, aby ten zatwierdził przelew w wysokości 3 mln dolarów na rzecz jednego z dostawców. Przelew został wykonany, a firma nigdy nie odzyskała tych pieniędzy.

Phishing w e-commerce. Mapa zagrożeń

Pomyśl chwilę, co w sytuacji gdy to Ty prowadzisz sklep internetowy, a celem cyberprzestępców jest Twoja marka? Brzmi jak scenariusz horroru, lecz takie sytuacje zdarzają się coraz częściej, o czym przekonał się w ostatnim kwartale największy polski marketplace – Allegro. Wizerunek firmy został wykorzystany w tak zwanej akcji “na premię lojalnościową. O co chodziło? Otóż oszust podszywając się pod Allegro zasugerował w wiadomości e-mail, że jako klient serwisu użytkownik ma prawo do odebrania premii lojalnościowej. Otrzymana wiadomość zawierała potrzebę pilności. Użytkownik miał 72 godziny na podjęcie działania. W mailu znajdował się link do spreparowanej strony logowania, a użytkownik logując się na nią podawał swoje dane oszustom.

Phishing w e-commerce opiera się na manipulacji psychologicznej użytkowników. Przestępcy stosują techniki socjotechniczne, takie jak tworzenie pilnych sytuacji, kreowanie ważnych powiadomień lub ofert specjalnych, aby skłonić użytkowników do podania swoich danych. Wykorzystując ludzką naturę i emocje, przestępcy próbują złamać naszą – jako użytkowników – czujność. – komentuje Artur Pajkert, Head of Marketing w cyber_Folks

Skala zjawiska phishingu w e-commerce jest znacząca i ciągle rośnie. Z uwagi na rozwój technologii i coraz większe zaangażowanie ludzi w zakupy online, cyberprzestępcy starają się wykorzystać tę sytuację i wyłudzić poufne informacje od użytkowników na różne sposoby.

Okazuje się, że tuż obok mediów społecznościowych, bankowości i usług chmurowych, to właśnie e-commerce jest najbardziej narażoną na phishing branżą.[2]

Dlaczego e-commerce?

Samo słowo phishing jest neologizmem zbudowanym w oparciu o homofon słowa “fishing” oznaczającego łowienie ryb. Ta analogia bardzo mocno oddaje charakter zjawiska. Tylko że w tej sytuacji, łowieni jesteśmy my – użytkownicy oraz nasze dane, hasła, tożsamość. Nie bez powodu e-commerce stanowi jeden z najczęściej atakowanych sektorów gospodarki. Dlaczego tak się dzieje?

- wielkość sektora

E-commerce to jeden z najbardziej dochodowych sektorów gospodarki, a liczba transakcji online rośnie z każdym rokiem. Szacuje się, że do 2030 roku wartość polskiego rynku e-commerce sięgnie rzędu 123 mld euro.[3] Poprzez wyłudzenie poufnych danych, jak np.loginy, hasła czy dane karty kredytowej, przestępcy mogą zyskać dostęp do kont klienckich, dokonując nieuprawnionych transakcji. Innym zagrożeniem jest sprzedaż skradzionych danych na czarnym rynku.

- ogromne bazy użytkowników

E-commerce operuje na dużej ilości danych i ogromnych bazach użytkowników. Popularność zakupów internetowych i rozwój technologii to bezpośredni bodziec do obszernych danych i wiedzy, jaką każdy e-commerce posiada o klientach. Dostęp do takich baz danych może dać przestępcom szerokie możliwości oszustwa i wyłudzenia dużej ilości danych osobowych oraz finansowych.

- zaufanie użytkowników

Użytkownicy e-commerce ufają platformom handlu elektronicznego, często wracając do nich. Podczas dokonywania transakcji podają swoje dane osobowe i finansowe. Przestępcy wykorzystują to zaufanie, tworząc fałszywe strony internetowe, które naśladują prawdziwe platformy handlowe i wysyłają spreparowane wiadomości e-mail, aby oszukać użytkowników i zdobyć ich dane.

Jak rozpoznać atak phishingowy?

Rozpoznanie ataku phishingowego może być trudne, ponieważ przestępcy coraz bardziej udoskonalają swoje metody. Globalna skala zjawiska jest ogromna, co pokazują badania: tylko w zeszłym roku liczba złośliwych wiadomości phishingowych wzrosła o 569% w porównaniu z rokiem 2021.[4]

Przestępcy wykorzystując socjotechnikę, chcą przekonać ofiarę aby uwierzyła w realność sytuacji. Mogą stosować techniki takie jak wywoływanie strachu, stresu, ciekawości, nagrody lub wątpliwości, aby manipulować zachowaniem i decyzjami potencjalnych ofiar. Jeżeli dorzucimy do tego potrzebę pilności, czyli sytuację gdzie ofiara czuje presję lub ograniczenie czasowe na podjęcie danego działania – mamy gotowy przepis na skuteczny phishing. Siła ataku tkwi w detalach, jakich na pierwszy rzut oka możemy nie zauważyć. To nie tylko wspomniana już literówka w adresie domeny, ale też dziwne “znaczki” w e-mailu czy język wiadomości zawierający błędy językowe czy nawet ortograficzne.

Na co zwrócić uwagę?

Najczęstszym narzędziem wykorzystywanym w przeprowadzaniu phishingu jest poczta e-mail. Jak rozpoznać, że wiadomość, którą rzekomo dostałem od mojego sklepu, rzeczywiście taką jest? Możemy zachować czujność, zwracając większą uwagę na poniższe elementy:

1. Weryfikuj nadawcę wiadomości

Skrupulatnie sprawdź adres e-mail nadawcy. Nie chodzi tylko o jego nazwę, czyli to co widzisz w polu nadawcy, ale o adres e-mail, jaki zobaczysz po najechaniu kursorem w nazwę. Przestępcy często używają podobnych adresów e-mail lub podrabiają nazwę nadawcy, aby sprawić, by wyglądała na autentyczną. Zwróć uwagę na literówki, nieznaną domenę lub jakiekolwiek inne podejrzane elementy.

2. Poprawność gramatyczna i językowa

Wiadomości phishingowe często zawierają błędy gramatyczne, literówki i niedopracowane, automatyczne tłumaczenia. Bądź czujny na takie oznaki, zwłaszcza jeśli otrzymujesz wiadomość od znanej firmy, która zazwyczaj dba o jakość komunikacji.

3. Linki

Zwróć uwagę na linki zawarte w wiadomościach. Phishingowcy często używają podobnie brzmiących lub wyglądających linków, które kierują do fałszywych stron internetowych. Przed kliknięciem na link najedź na niego kursorem myszy, aby zobaczyć pełny adres URL. Upewnij się, że jest zgodny z oczekiwaniami i nie zawiera podejrzanych lub przypadkowych znaków.

4. Treść wywołująca poczucie pilności

Oszuści często wykorzystują taktykę straszenia lub wywoływania poczucia pilności w celu nakłonienia ofiary do podjęcia pochopnych działań. Bądź czujny na wiadomości, które wywołują stres, grożą utratą konta lub innymi negatywnymi konsekwencjami.

Phishing. Jak nie dać się złowić?

Ataki phishingowe stanowią poważne zagrożenie zarówno dla właścicieli sklepów internetowych, jak i użytkowników. Dlatego konieczne jest, aby obie strony były świadome i stosowały skuteczne środki obronne. O tym na co zwracać uwagę dokonując zakupów on-line powiedzieliśmy wcześniej. W przypadku dokonywania płatności, a także wymieniania korespondencji ze sklepem powinniśmy zachować zawsze wzmożoną czujność. Czerwona lampka powinna nam się zapalić, gdy dostajemy wiadomość, w której jesteśmy proszeni o aktualizację danych osobowych, podanie danych wrażliwych, czy numeru karty kredytowej.

Z perspektywy właściciela e-commerce kluczowe jest zabezpieczenie swojej platformy przed atakami phishingowymi. Jak zabezpieczyć użytkowników sklepu?

- bezpieczne połączenie

Bezpieczne połączenie to podstawa, dlatego jako właściciel sklepu internetowego upewnij się, że przesyłanie danych pomiędzy przeglądarką internetową użytkownika a serwerem sklepu internetowego jest szyfrowane za pomocą protokołu HTTPS. Głównym celem SSL jest zapewnienie poufności i integralności danych przesyłanych między klientem a serwerem. Dzięki szyfrowaniu danych, informacje takie jak dane osobowe, hasła, dane płatnicze są zabezpieczone przed przechwyceniem i odczytaniem przez nieuprawnione osoby.

- stosuj uwierzytelnianie dwuskładnikowe

Zapewnij możliwość włączenia dwuskładnikowego uwierzytelniania dla kont klientów. Możesz to zrobić poprzez implementację metody weryfikacji drugiego czynnika. Może być nim kod generowany na podstawie aplikacji autoryzacyjnej i wysyłany sms-em do użytkownika.

- postaw na edukację klientów

Skuteczną bronią jest wiedza. Zadbaj o edukację swoich klientów i dostarcz im niezbędnych informacji na temat phishingu, w tym jak go rozpoznawać i uniknąć. Możesz to zrobić poprzez zamieszczenie informacji na stronie internetowej sklepu, w newsletterach lub poprzez przygotowanie i wysłanie e-booku dotyczącego kwestii bezpieczeństwa w sieci. Klienci powinni być informowani, że sklep nigdy nie będzie prosił ich o podanie poufnych informacji, takich jak hasła czy dane płatnicze, w wiadomościach e-mail. Warto również instruować użytkowników, aby nie klikali na podejrzane linki ani nie pobierali załączników z wiadomości.

- aktualizacje oprogramowania

Właściciel sklepu powinien regularnie aktualizować oprogramowanie sklepu internetowego oraz wszelkie używane wtyczki i moduły. Aktualizacje oprogramowania często zawierają poprawki zabezpieczeń, które łatają wykryte luki i podatności. Phishing często wykorzystuje zlokalizowane podatności, aby oszukać użytkowników. Regularne aktualizacje pomagają zablokować wykryte luki, utrudniając przestępcom wykorzystywanie ich w celach phishingowych.

–

Phishing jest coraz bardziej powszechną metodą ataku, która ma na celu wyłudzenie poufnych informacji od użytkowników i wykorzystanie ich w celach oszustwa. Omówiliśmy różne techniki stosowane przez cyberprzestępców takie jak fałszywe strony logowania, wyłudzanie danych płatniczych i podszywanie się pod znane marki. Coraz częstsza praktyką staje się spear phishing oraz whaling phishing. Dlatego tak ważne jest zrozumienie, edukacja i wdrażanie dodatkowych form bezpieczeństwa, aby skutecznie minimalizować ryzyko i utrzymać bezpieczne środowisko zakupów online.

Artykuł sponsorowany, dostarczony przez zewnętrznego partnera.