Google zaobserwowało wykorzystanie 97 unikalnych luk zero-day

Nowy raport Google przygotowany przez TAG (Grupa Analizy Zagrożeń Google) i Mandiant analizuje luki zero-day aktywnie wykorzystywane w 2023 roku i przedstawia zalecenia dotyczące zabezpieczenia ekosystemu.

Pojęcie Zero-day odnosi się do tego, jak długo twórcy danego programu lub producenci oprogramowania zabezpieczającego wiedzą o luce w zabezpieczeniach danego programu. Dostawca oprogramowania może lub nie może być świadomy luki w zabezpieczeniach i nie są dostępne żadne publiczne informacje o tym ryzyku. Luki w zabezpieczeniach zerowym dniem często mają wysoki poziom ważności i są aktywnie wykorzystywane.

Jak możemy przeczytać na stronie producenta oprogramowania antywirusowego Avast, są dwa rodzaje ataków zero-day. Luka zero-day to luka w zabezpieczeniach programu lub przeglądarki. Exploit zero-day to atak cyfrowy, który wykorzystuje lukę zero-day w celu zainstalowania na urządzeniu złośliwego oprogramowania (malware).

Duży wzrost luk zero-day

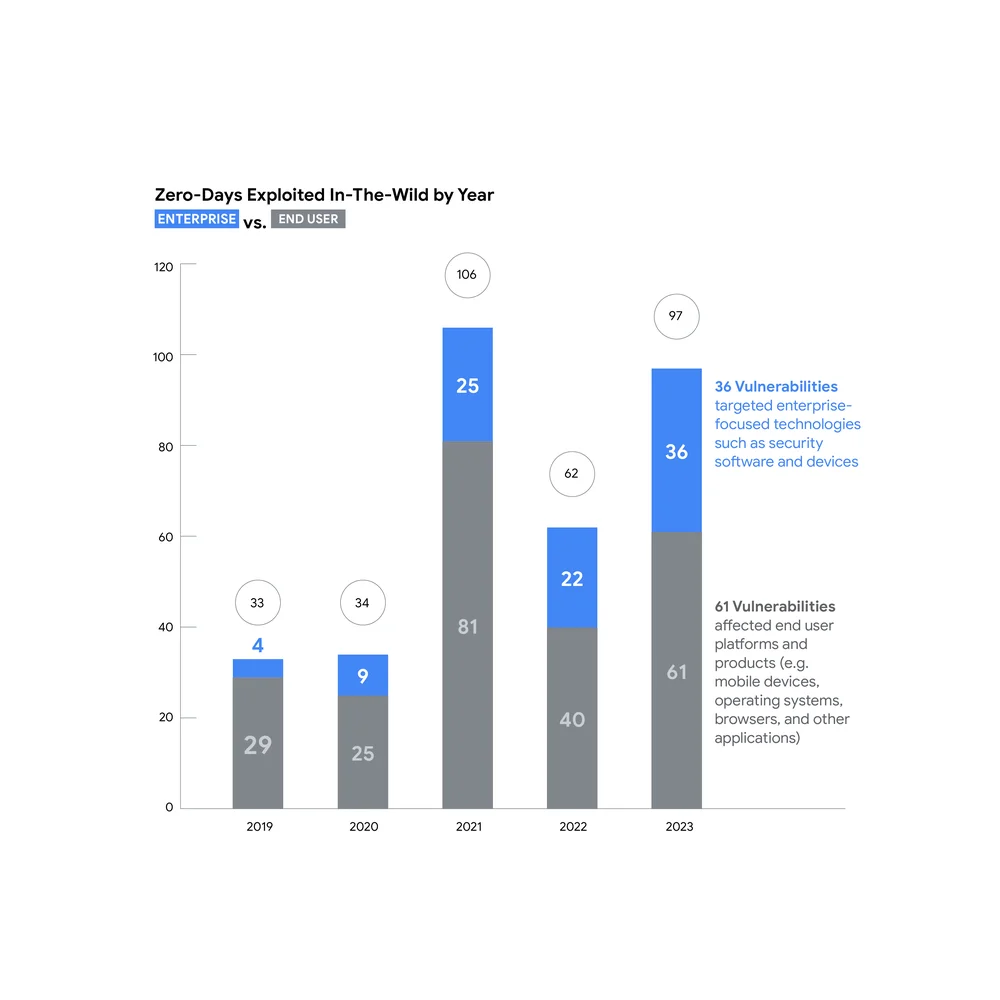

Google opublikowała dziś swój piąty coroczny przegląd luk zero-day. W 2023 r. Google zaobserwował 97 luk typu zero-day wykorzystywanych na w środowisku produkcyjnym. To o ponad 50 procent więcej niż w 2022 roku, ale wciąż mniej niż w 2021 roku, kiedy to odnotowano ich 106.

W raporcie „We’re All in this Together: A Year in Review of Zero-Days Exploited In-the-Wild in 2023”, opublikowanym dzisiaj, Google przygląda się szerzej tej przestrzeni oraz dzieli się zaleceniami dla innych. TAG i Mandiant połączyły swoją wiedzę, aby przeanalizować zero-days, które były aktywnie wykorzystywane zarówno przeciwko platformom i produktom użytkowników końcowych (np. urządzeniom mobilnym, systemom operacyjnym, przeglądarkom i innym aplikacjom), jak i technologiom korporacyjnym, takim jak oprogramowanie zabezpieczające i urządzenia.

Analiza wykazała, że spośród 58 ataków typu zero-day, dla których można było przypisać motywację podmiotu stanowiącego zagrożenie, szpiegostwo było głównym motywem 48 z tych luk. Dodatkowo osiem luk zero-day dotyczyło przeglądarki Chrome, a 11 Safari. Windows zajmuje przewodnią pozycję w pierwszej piątce, z 17 wykorzystanymi lukami zero-day, w porównaniu z 13 w poprzednim roku.

Wszystkim, którzy tworzą swoje aplikacje czy inne narzędzia webowe serdecznie polecam zapoznać się z raportem. Być może znajdziecie tam wskazówki, które pomogą zabezpieczyć Wasze rozwiązania.