Cyberbezpieczeństwo w sieci to temat, o którym przypomniałem sobie, kiedy miałem (nie)przyjemność rozmawiać z Panem Kwiatkowskim. We wpisie sprzed miesiąca opisałem swoją historię mającą przestrzec Was przed oszustami W niniejszym artykule przypomnę całe zdarzenie, opowiem o jeszcze jednym i przede wszystkim – razem z PKO Bankiem Polskim zwrócimy Waszą uwagę na to, jak uchronić się przed cyberprzestępcami, dzięki wachlarzom działań własnych.

Cyberbezpieczeństwo w sieci omówię na własnym przykładzie, który zainspirował mnie do napisania pierwszego artykułu. Czas na rozwinięcie tematu! Jestem klientem PKO Banku Polskiego, co jest niezwykle ważne, gdyż będę operował konkretnymi numerami kontaktowymi i funkcjami aplikacji mobilnej IKO. Co zrobić, aby nie stać się ofiarą cyberprzestępców? Zacznijmy od początku i skupmy się na podejrzanym Panu Kwiatkowskim, który zadzwonił do mnie pewnego ranka.

Cyberbezpieczeństwo w sieci – jakich zasad należy się trzymać?

Cyberbezpieczeństwo w sieci – jakich zasad należy się trzymać?

Godzina 8:00. Kawa zaparzona kilka minut wcześniej, umysł otępiały po śnie, a powieki ledwo trzymające się na górnej części gałki ocznej. Dzwoni telefon, a na ekranie wyjątkowo nie wyświetla się nieznany numer z oznaczeniem „spam”. Zamiast tego, widnieje na nim numer 802 302 302 z przypisaną automatycznie nazwą kontaktu „PKO BANK POLSKI”. To nie czas i miejsce na poważne rozmowy, jednak zdradziłem swoje poranne przekonania i postanowiłem uciąć sobie pogawędkę z pracownikiem banku. Jak się potem okazało – głośny i szybko mówiący Pan Kwiatkowski z bankowością miał tyle wspólnego, co dailyweb z Pudelkiem, czyli totalnie nic. Nie będę streszczał całego mojego wcześniejszego artykułu, ale ważne jest, aby zaznaczyć, co taki oszust może powiedzieć do słuchawki, aby wprowadzić ofiarę w konsternację. Pamiętam jak dziś, co ów człowiek do mnie mówił.

TU! TERAZ! NATYCHMIAST! PANA KONTO JEST WŁAŚNIE ATAKOWANE! MAMY PODEJRZENIE, ŻE KTOŚ WŁAŚNIE WŁAMUJE SIĘ NA PANA KONTO. OSOBA TRZECIA WŁAMAŁA SIĘ NA KONTO, ZMIENIŁA NUMER TELEFONU NA SWÓJ I UZYSKAŁA ZGODĘ NA KREDYT W WYSOKOŚCI 30 000 ZŁ! POLICJA JUŻ JEST NA TROPIE OSZUSTWA, ALE NIE MOŻEMY DOPUŚCIĆ, ABY STRACIŁ PAN PIENIĄDZE. MAMY DOSŁOWNIE 5-10 MINUT!

Spoofing, czyli telefoniczne podszywanie się pod inne osoby to popularna metoda oszustów

Brzmi poważnie? Zdecydowanie, szczególnie gdy taki komunikat wybudza kogoś ze snu. Na szczęście wykazałem się resztkami trzeźwości umysłu i dosyć prędko domyśliłem się, że to przekręt. Faktycznie – pan był bardzo przekonujący. Co chwila powtarzał swoje imię i nazwisko oraz numer pracownika. Twierdził, że mogę zweryfikować jego dane… tylko, że nie w tym momencie, bo czas goni. Pytanie o saldo było zdecydowanie ostatecznym sygnałem, że Pan Kwiatkowski wcale nie jest pracownikiem banku, tylko jegomościem, który bezczelnie chce uzyskać dostęp do mojego konta bankowego. Pamiętajcie – NIGDY, ale to NIGDY nie podawać poufnych informacji, takich jak dane osobowe czy kart płatniczych – to raz, a dwa – bądźcie czujni i myślcie logicznie. Tak na chłopski rozum – skoro gość zna tak wiele moich danych, to po co mu stan mojego salda? Chyba powinien takie informacje znać?

Kiedy rozłączyłem się – od razu pobiegłem do banku, bo chciałem rozwiać wszelkie wątpliwości. Oczywiście już podczas pogawędki z oszustem sprawdziłem swoje konto i wszystko było „cacy”. Żadnych zmian na koncie, typu numer telefonu, czy nowych, wysłanych wniosków, np. kredytowych. W placówce banku dowiedziałem się wielu ciekawych informacji. Pomijając tę najważniejszą – że żaden Kwiatkowski nie pracuje w całej Polsce – okazało się, że wiele osób zostało w ten sposób oszukanych. Wiele osób jest łatwowierna, a okres wakacyjny wcale nie pomaga w koncentracji. Pamiętajcie – nawet jeśli na wyświetlaczu smartfonu pokazuje się prawilny numer telefonu, wcale nie znaczy, że faktycznie po drugiej stronie znajduje się pracownik banku. Cyberprzestępcy znają „magiczne triki” i wyświetlenie dowolnego numeru telefonu nie stanowi dla nich wyzwania.

- Link do poprzedniego artykułu : Dzień dobry, nazywam się Kwiatkowski i chciałbym Pana oszukać. Historia jednej, podejrzanej rozmowy z PKO

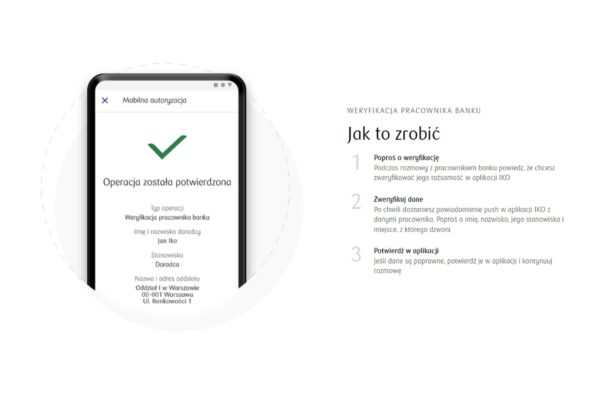

W aplikacji IKO można zweryfikować pracownika banku w ekspresowym tempie

Oczywiście można zweryfikować dane dzwoniącego. Najłatwiej wykorzystać w tym celu aplikację IKO. Podczas rozmowy, prosimy pracownika PKO Banku Polskiego o weryfikację danych. Po chwili dostaniemy powiadomienie z danymi dzwoniącego. Gdy już jesteśmy mądrzejsi o tę wiedzę, pytamy się pracownika o jego godność i jeśli wszystko się zgadza, możemy spokojnie uznać, że nie zostaniemy oszukani. Ważne jest, aby pamiętać, że w momencie weryfikacji danych nie otrzymamy żadnego SMS-a. Fakt, że odebraliśmy taką wiadomość, świadczy o tym, że mamy do czynienia z cyberprzestępcą. Jedynie powiadomienie w aplikacji IKO jest prawdziwe. Co jednak zrobić, gdy na smartfonie nie mamy zainstalowanego takiego narzędzia? Jak najszybciej się rozłączyć i zadzwonić na jeden z numerów infolinii:

- 800 302 302 – dla połączeń krajowych

- +48 81 535 60 60 – dla połączeń z zagranicy

Poza czujnością, warto wiedzieć o podstawowych zasadach Cyberbezpieczeństwa obowiązujących w PKO Banku Polskim. Przede wszystkim – podczas rozmowy pracownik NIGDY nie poprosi nas o instalowanie dodatkowych aplikacji, ani nie będzie chciał uzyskać zdalnego dostępu do naszego komputera. Pod żadnym pozorem nie można podawać pełnego numeru PESEL, dowodu osobistego, karty bankowej i kodu CVV/CVC. To samo tyczy się naszych danych logowania do bankowości elektronicznej, czy kodów autoryzacji. Pracownik również NIGDY nie będzie od nas żądał kodu BLIK.

Prośba znajomego o kod BLIK może być próbą oszustwa!

Skoro jesteśmy już przy BLIKU to nie sposób nie wspomnieć o oszustwach na prośbę o kod BLIK. To popularna metoda, wykorzystywana w social mediach, żerująca na dobrych sercach znajomych. Ja mam jakiegoś farta do tego typu cyberoszustów, a raczej oni mają pecha, bo to już drugi przypadek, kiedy nie udało się im nic uzyskać. Tym razem doszło do przejęcia konta na Messengerze mojej znajomej. Kiedy otrzymałem od niej wiadomość – od razu wydawało mi się to podejrzane, bo z tą osobą często nie pisałem, a w zasadzie była to dziewczyna mojego kumpla. Raczej to on prosiłby mnie o pomoc, niż ona. A tutaj nagle dostaje zapytanie, czy mógłbym pożyczyć jakieś pieniądze na jeden dzień, bo w banku jest przerwa techniczna. Padła też prośba, abym podał jej kod BLIK, kiedy ona będzie robić zakupy. Wiele podejrzanych treści, ale oszust idealnie odwzorował styl pisania, aby nie wydało się to podejrzane. Koleżanka była arcymistrzem języka polskiego i cyberprzestępca musiał się postarać, aby wiadomość była jak najbardziej wiarygodna. Ja nie dałem się nabrać, ale dwóch znajomych straciło parę stówek. To też tylko jeden ze sposobów.

Opowieść z drugiej ręki, dotyczyła nie tyle przejęcia konta, ile założenie nowego – niemal identycznego. To często akcja dokładnie zaplanowana, bo luźna konwersacja przeradza się finalnie w taką prośbę. Nie zawsze się zwraca uwagę na wcześniej wysyłane wiadomości. Z kolei sam komunikat, że kumpel założył nowe konto, bo dostał bana za obrażanie fanów pizzy z ananasem (true story!) może być jak najbardziej wiarygodny. Przede wszystkim – nie ufać takim wiadomościom, nic nie wysyłać. Zadzwonić i upewnić się, czy faktycznie znajomy potrzebuje pieniędzy. Kolejną rzeczą jest sprawdzenie powiadomienia z aplikacji o transakcji zanim ją zaakceptujesz. Zawsze po wpisaniu kodu BLIK w terminalu, w bankomacie czy na stronie płatności otrzymujemy informacje o transakcji aby ją zatwierdzić. Jeśli kwota w takim pushu z aplikacji jest inna, bądź też rodzaj transakcji się nie zgadza – nie zatwierdzaj jej. Nie klikaj bez czytania.

Logowanie się do IKO, iPKO czy innych stron nie powinno się odbywać za pośrednictwem publicznych sieci WiFi

Okres wakacyjny to czas upałów, swobody oraz wyjazdów. Te trzy czynniki ściśle są ze sobą powiązane. Oszuści wykorzystują brak pełnego skupienia, licząc na naszą nieuwagę. Taki podejrzany telefon od pracownika banku podczas wyjazdu i wizja, że możemy stracić pieniądze podczas urlopu? Mieć finansowy problem z przeżyciem kilku dni za granicą? Toż to idealny moment na oszustwo! Kontakt telefoniczny czy poprzez social media to jedno, ale to oczywiście niejedyne sposoby na wyłudzenie pieniędzy.

Podstawowa zasada cyberbezpieczeństwa sieci dotyczy środków zachowawczych i czujności. Nigdy nie logujmy się do naszego konta bankowego i nie wykonujemy płatności (zarówno przez serwis iPKO, jak i aplikację IKO), wykorzystując do tego publiczne sieci WiFi. Możemy zaoszczędzić na danych transmisyjnych, ale stracimy dużo, dużo więcej! Oszuści nie śpią, a ich podła profesja to praca w nienormowanych godzinach. W erze technologii nietrudno o złośliwe przekierowanie i kradzież danych.

Dostaliście atrakcyjnego e-maila lub SMS-a z informacją o wygranej lub zawierającą treść sugerującą, że musicie zalogować się na konto poprzez link? Fałszywe strony www to plaga. Sprawdzajcie, czy adresy witryn zaczynają się od https i czy posiadają certyfikaty bezpieczeństwa. Nie oznacza to jednak, że strona jest bezpieczna. Fałszywe strony też często ją wyświetlają, zatem warto patrzyć na same nazwy adresów oraz w kłódkę klikać aby sprawdzić dla kogo został wystawiony certyfikat Niemożliwe jest, aby w przestrzeni internetowej istniały dwa identyczne adresy www, natomiast szata graficzna może być już odwzorowana w 100 procentach. Czasem nazwa na pierwszy rzut oka wygląda „prawilnie”, a okazuje się potem, że zestawienie obok siebie liter r i n przypomina literkę m. Poza tym nie ma co ukrywać – tak zupełnie za nic otrzymać coś za darmo? W bajki przestałem wierzyć, kiedy okazało się wróżka zębuszka nie istnieje. Popularną praktyka wśród oszustów jest wysyłanie wiadomości, w których czytamy, że mamy niedopłatę w rachunku za prąd. Często są to niewielkie, kilkuzłotowe kwoty, a przekierowanie może nam narobić wiele szkód – nie tylko finansowych, ale również systemowych.

Mocne hasła i weryfikowanie linków do stron www z e-maili oraz SMS-ów to kolejne ważne elementy cyberbezpieczeństwa

Skomplikowane hasło to mocne zabezpieczenie. Złożoność hasła to ogromne utrudnienie dla cyberprzestępcy. Ulubiony serial, film czy data urodzenia twojej świnki morskiej to nienajlepsze rozwiązanie! Pomyślcie sobie o czymś, co jest zupełnie poza spectrum waszych zainteresowań i dorzućcie do tego kilka znaków specjalnych. Zdecydowanie zmniejszy to szansę na jego złamanie. Wplecenie (najlepiej w połowie wyrazu) takich symboli jak: `!@#$%^&* () _+-={} []:; ’,.<>?. na pewno nie zaszkodzi, a tylko wzmocni konstrukcję waszego hasła. Zapisywanie na kartce, czy na telefonie – odrzucić takie szalone pomysły! Cenną praktyką jest również to, aby używać różnorodnych haseł do różnych kont.

Cyberbezpieczeństwo w sieci to ważny temat, o którym warto pisać. Osobiście – doświadczyłem dwóch prób wyłudzenia danych. Na szczęście byłem czujny i obyło się bez niemiłych, finansowych konsekwencji, choć była to dla mnie nauka przestrogi. Doświadczyłem na własnej skórze, jak można kogoś zmanipulować i być przekonującym w swoim oszustwie. Po tych sytuacjach moje hasła stały się zdecydowanie bardziej zaawansowane.

Cyberbezpieczeństwo w sieci – podsumowanie zasad

Czas wakacji jest szczególnym okresem, w którym nasza koncentracja jest dużo mniejsza. Upał, czas beztroski, radość z chwili – to idealny czas dla cyberprzestępców. I tak naprawdę można się łatwo bronić przed takimi ruchami. Przede wszystkim – nie możemy ufać bezgranicznie znajomym, proszących w formie tekstowej o pożyczkę . Weryfikacja pracowników banku to równie ważna kwestia. Uważajcie na spoofing, podejrzane linki do stron www i dbajcie o to, aby nie zapomnieć się na urlopie. Gdy jesteśmy podpięci pod publiczną sieć WiFi – nie logujmy się do witryn, posiadających danektóre powinny być znane tylko Tobie, jak login i hasło, szczególnie do kont bankowych. Powyższe zasady dla jednej osoby będą oczywistością, a dla drugiej – nowością. Nie dajmy się oszukać. Technologia działa w obie strony. Zarówno łatwo może ktoś nas oszukać, jak i my jesteśmy w stanie odpowiedzieć kontrą i zweryfikować delikwenta. Dzięki funkcji IKO możemy zrobić to w ekspresowym tempie. Z tego miejsca życzę udanego urlopu i uważajcie na siebie i podejrzane rozmowy. Pan Kwiatkowski to tylko przykład – zapewniam, że takich Kowalskich, Nowaków, czy Lewandowskich jest cała chmara.

Artykuł partnerski, stworzony przy współpracy z zewnętrznym partnerem.

![DailyWeb testuje: [WYWIAD] Które języki tłumaczy się najtrudniej? O AI, pięknych urządzeniach, projektowaniu produktów dla seniorów i młodych – rozmawiamy z Kamilem Cupiałem z VASCO](https://alfred.dailyweb.pl/wp-content/uploads/2022/01/wywiad-1-300x250.png)